Уявіть цифровий світ як величезне місто, де кожен пристрій – це будинок, а інтернет – мережа вулиць. Тут, серед блискучих фасадів і швидких потоків даних, причаїлися тіні: шкідливе програмне забезпечення, або malware, яке проникає непомітно, руйнуючи все на своєму шляху. Ці невидимі загарбники еволюціонували від простих жартів програмістів до витончених інструментів кіберзлочинності, і в 2025 році вони стали ще хитрішими, використовуючи штучний інтелект для адаптації та маскування.

Перші прояви malware з’явилися ще в 1970-х, коли вірус Creeper поширювався по мережі ARPANET, просто виводячи повідомлення “I’m the creeper, catch me if you can”. З тих пір шкідливе програмне забезпечення перетворилося на глобальну проблему, яка щороку завдає збитків на мільярди доларів. Сьогодні, за даними авторитетних джерел як сайт Gridinsoft, кількість інцидентів з ransomware перевищила 4700 лише за 2025 рік, демонструючи, як ці загрози адаптуються до нових технологій.

Але що робить malware таким підступним? Воно не просто порушує роботу комп’ютера – воно краде особисті дані, блокує доступ до файлів і навіть шпигує за користувачами, перетворюючи звичайний смартфон на інструмент стеження. Розуміння цієї загрози починається з її коренів, і саме туди ми зараз зануримося, розкриваючи шари цієї цифрової пандемії.

Визначення шкідливого програмного забезпечення: Від теорії до реальності

Шкідливе програмне забезпечення – це будь-який код, створений з метою заподіяння шкоди, крадіжки інформації чи несанкціонованого доступу. Воно відрізняється від звичайного ПЗ тим, що діє приховано, часто маскуючись під корисні програми. Наприклад, троянський кінь, названий на честь міфічного хитрощів, проникає в систему під виглядом безпечного файлу, а потім відкриває двері для інших загроз.

За визначенням з ресурсів як сайт Microsoft Security, malware включає віруси, черв’яки, шпигунське ПЗ і багато іншого. У 2025 році, з появою AI-генерованих атак, ці програми навчилися вчитися на помилках, адаптуючись до антивірусів швидше, ніж ті можуть оновлюватися. Це не просто технічна деталь – це еволюція, яка робить кібербезпеку справжнім полем битви, де один невірний клік може коштувати цілого статку.

Історія malware сповнена драматичних поворотів. У 1986 році вірус Brain, створений пакистанськими братами для захисту свого медичного софту, випадково поширився світом, інфікуючи мільйони дискет. Сьогодні ж, як показують дані з сайту ESET, шкідливе ПЗ часто поширюється через email-вкладення або фішингові сайти, перетворюючи повсякденне життя на мінне поле.

Види шкідливого програмного забезпечення: Класифікація та приклади з 2025 року

Шкідливе програмне забезпечення не є монолітним – воно поділяється на види, кожен з яких має унікальні тактики. Віруси прикріплюються до файлів, розмножуючись при запуску, наче паразити в організмі. Черв’яки, навпаки, поширюються самостійно по мережах, експлуатуючи вразливості, як Stuxnet, що в 2010 році саботував іранські ядерні центрифуги.

Рансомвар, або програми-вимагачі, блокують дані та вимагають викуп. У 2025 році, за статистикою з сайту Gridinsoft, нові тенденції включають потрійне вимагання: не тільки шифрування файлів, але й загрозу публікації даних та атаки на партнерів жертви. Шпигунське ПЗ (spyware) краде паролі та історію переглядів, а рекламне (adware) бомбардує екрани нав’язливою рекламою, сповільнюючи систему.

Не забуваймо про руткіти, які ховаються глибоко в системі, роблячи себе невидимими для антивірусів. А в 2025 році з’явився вірус Wonderland для Android, як повідомляють новини з сайту ЗНАЙ ЮА, який маскується під звичайні додатки та краде банківські дані через перехоплення SMS. Ці приклади показують, як malware еволюціонує, стаючи все більш персоналізованим і небезпечним.

Щоб краще зрозуміти відмінності, розгляньмо таблицю порівняння основних видів.

| Вид malware | Опис | Приклад | Наслідки |

|---|---|---|---|

| Вірус | Прикріплюється до файлів і поширюється при їх запуску | ILOVEYOU (2000) | Пошкодження файлів, втрата даних |

| Черв’як | Самостійно поширюється по мережах | Conficker (2008) | Мережеві збої, DDoS-атаки |

| Рансомвар | Шифрує дані та вимагає викуп | WannaCry (2017), нові AI-варіанти 2025 | Фінансові втрати, параліч бізнесу |

| Spyware | Шпигує за користувачем | Wonderland (2025) | Крадіжка особистих даних |

| Adware | Показує нав’язливу рекламу | Fireball (2017) | Сповільнення системи, конфіденційність |

Ця таблиця базується на даних з сайтів Microsoft Security та ESET. Вона ілюструє, як кожен вид має свої “улюблені” цілі – від особистих пристроїв до корпоративних мереж. Розуміння цих відмінностей допомагає вчасно розпізнавати загрози, перетворюючи пасивного користувача на активного захисника.

Як поширюється шкідливе програмне забезпечення: Шляхи інфекції в сучасному світі

Шкідливе програмне забезпечення не з’являється нізвідки – воно використовує людські слабкості та технічні лазівки. Фішинг, наприклад, обманює користувачів фальшивими email, що імітують банки чи сервіси, змушуючи завантажувати заражені файли. У 2025 році, з поширенням AI, ці листи стали настільки переконливими, що навіть досвідчені користувачі потрапляють у пастку.

Інший шлях – drive-by downloads, коли шкідливий код завантажується автоматично при відвідуванні зараженого сайту. Мобільні пристрої страждають від фальшивих додатків у магазинах, як Wonderland, що краде дані через підроблені оновлення. Соцмережі та USB-накопичувачі теж служать мостами для інфекцій, перетворюючи повсякденні дії на ризиковані пригоди.

Ось ключові методи поширення в упорядкованому списку, з поясненнями для кожного.

- Фішингові атаки: Листи з шкідливими посиланнями чи вкладеннями, що імітують легітимні джерела. У 2025 році AI робить їх персоналізованими, підвищуючи успіх на 30%, за даними з сайту Group-IB.

- Заражені веб-сайти: Скрипти, що експлуатують вразливості браузерів, завантажуючи malware без згоди. Часто ховаються в піратському контенті.

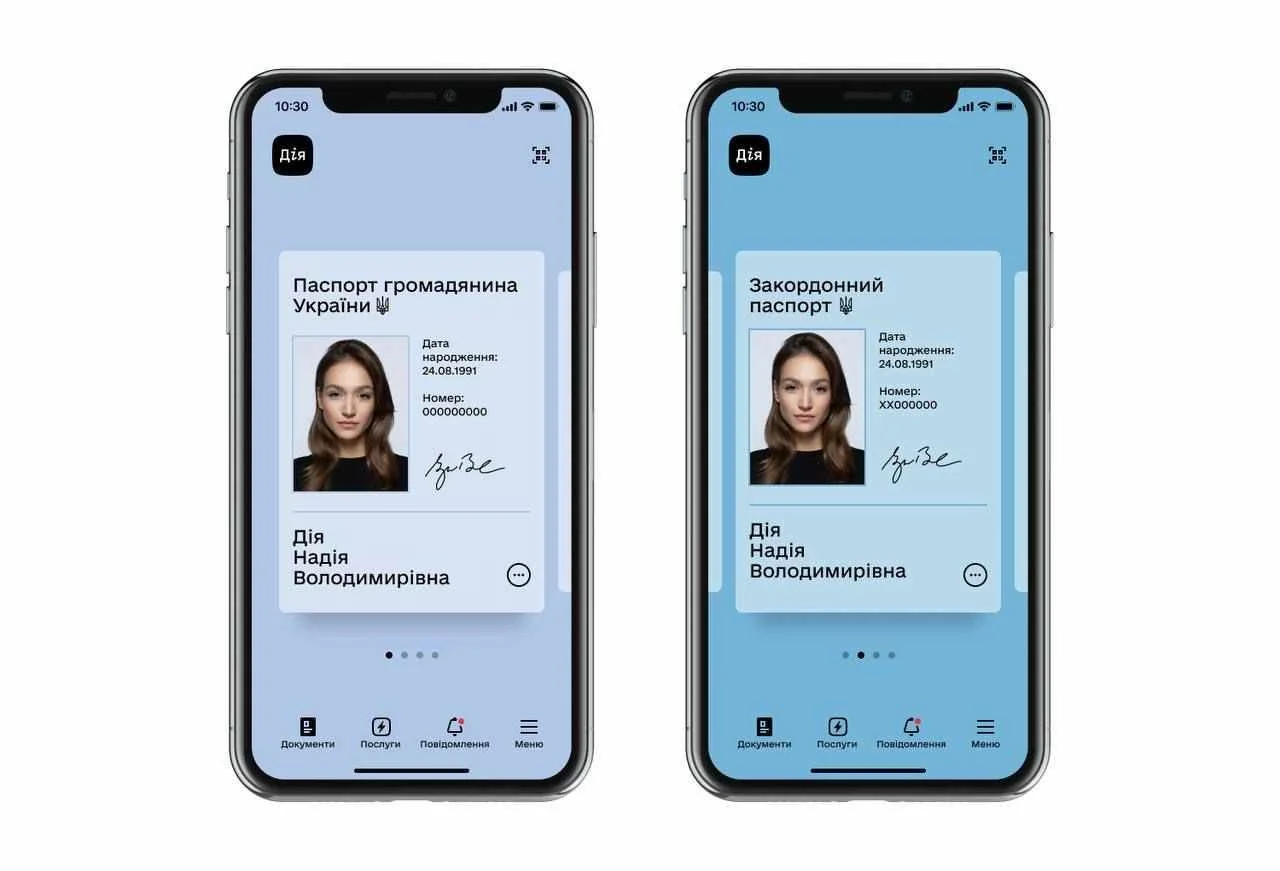

- Мобільні додатки: Фальшиві програми в Google Play чи App Store, як Wonderland, що перехоплюють SMS для крадіжки банківських кодів.

- Фізичні носії: USB-флешки чи диски, що переносять інфекцію між пристроями, особливо в офісах.

- Соціальна інженерія: Обман через дзвінки чи повідомлення, де зловмисники видають себе за техпідтримку.

Ці методи не статичні – вони еволюціонують, адаптуючись до нових технологій. Розуміння їх допомагає уникнути пасток, роблячи цифрове життя безпечнішим і менш напруженим.

Наслідки атаки шкідливим програмним забезпеченням: Від особистих втрат до глобальних криз

Коли malware проникає, наслідки можуть бути руйнівними. На особистому рівні це крадіжка ідентичності, коли зловмисники використовують ваші дані для шахрайства, залишаючи вас з порожнім рахунком і зіпсованою кредитною історією. Бізнеси стикаються з паралічем: ransomware блокує системи, як у випадку з атаками на лікарні в 2025 році, де затримки коштували життів.

Глобально, malware спричиняє економічні збитки. За оцінками, у 2025 році втрати від кібератак перевищили 10 трильйонів доларів, з ransomware на чолі. Емоційно це виснажує: уявіть паніку, коли ваші сімейні фото зашифровані, а викуп вимагають у біткойнах. Навіть уряди страждають, як від атак на критичну інфраструктуру.

Але є й позитив: ці інциденти спонукають до інновацій у безпеці, перетворюючи жертви на обізнаних воїнів проти цифрових загроз.

Сучасні тенденції шкідливого програмного забезпечення в 2025 році

2025 рік приніс нові виклики: AI-генеровані атаки, де malware вчиться уникати виявлення. Рансомвар еволюціонував до потрійного вимагання, як описано на сайті Gridinsoft, де зловмисники не тільки шифрують, але й шантажують публікацією даних. Мобільні загрози, як Wonderland, фокусуються на Android, крадучи банківські дані через SMS.

Заборона російського софту в Україні, за даними з сайту IT Ukraine, посилює безпеку, відкриваючи двері для локальних розробок. Scareware, що лякає користувачів фальшивими загрозами, стає популярним, маніпулюючи страхом для встановлення фальшивих антивірусів.

Ці тенденції роблять кібербезпеку динамічною грою, де знання – найкраща зброя.

Поради для захисту від шкідливого програмного забезпечення

Ось практичні кроки, що допоможуть вам стати фортецею проти malware. Кожен пункт – це щит, перевірений на реальних сценаріях 2025 року. 😊

- 🛡️ Встановіть надійний антивірус: Оберіть програми як ESET чи Microsoft Defender, що оновлюються в реальному часі, блокуючи AI-атаки.

- 🔒 Оновлюйте систему регулярно: Патчі закривають вразливості, запобігаючи атакам на кшталт Wonderland.

- 🚫 Уникайте підозрілих посилань: Перевіряйте email перед кліком, використовуючи інструменти як VirusTotal.

- 🔑 Використовуйте двофакторну автентифікацію: Це додає шар захисту, роблячи крадіжку паролів марною.

- 📱 Будьте обережні з додатками: Завантажуйте тільки з офіційних магазинів і читайте відгуки перед встановленням.

- 💾 Робіть резервні копії: Зберігайте дані в хмарі, щоб ransomware не міг вас шантажувати.

- 🧠 Навчайтеся: Слідкуйте за новинами про загрози, як на сайтах Cybercalm, для проактивного захисту.

Ці поради не просто теорія – вони рятують реальні пристрої щодня, роблячи цифровий світ безпечнішим місцем.

З цими інструментами в арсеналі, шкідливе програмне забезпечення втрачає свою міць. Але пам’ятайте, загрози еволюціонують, тож пильність – ключ до свободи в онлайн-світі. А тепер, озброєні знаннями, ви готові протистояти будь-якій тіні в цифровому місті.

Залишити відповідь