Телефон раптом гальмує, батарея тане на очах, а під час розмов чутно дивні клацання – знайомі симптоми? Прослуховування ховається в тіні, як невидимий шпигун у темній кімнаті, крадучи ваші слова та дані. Щоб його відключити, почніть з простих USSD-кодів: наберіть *#21# для перевірки переадресації дзвінків, а ##002# – щоб усе вимкнути миттєво. Далі вимкніть голосові асистенти, як Google Assistant чи Siri, і проскануйте пристрій антивірусом – це базовий щит, який блокує 90% загроз уже за першим проходом.

Але прослуховування – не лише старі трюки з переадресацією. Сучасні шпигунські програми, на кшталт Pegasus чи mSpy, проникають глибше, активуючи мікрофон навіть у сплячому режимі. У 2025 році Kaspersky зафіксував на 29% більше атак на смартфони, з мільйонами заблокованих зразків шкідливого ПЗ. Тож розберемо все по поличках: від виявлення до повного очищення, з кроками для Android та iOS. Ваш телефон стане фортецею, а не прослуховуваним мікрофоном у кишені.

Розмови з друзями чи діловими переговорами – усе це може перетворитися на зброю в чужих руках. Особливо в 2026, коли spyware еволюціонує швидше за смартфони. Готуємося до битви: спершу розпізнаємо ворога.

Ознаки, що телефон прослуховується: не ігноруйте сигнали

Уявіть, як ваш смартфон оживає сам по собі – екран блимає, батарея зникає, ніби її хтось жере зсередини. Це класичні маркери прослуховування. Швидка розрядка виникає, бо шпигунське ПЗ постійно записує звук, надсилаючи дані на сервер. Нагрівання під час простою – ще один дзвіночок: процесор працює на повну, стискаючи аудіо чи передаючи його.

Під час дзвінків чуєте ехо, шипіння чи паузи? Це може бути перехоплення через IMSI-catcher – фальшиву вишку, яка імітує оператора. Дані трафіку раптово злітають угору, а додатки з’являються з нізвідки. На Android перевірте в Налаштуваннях > Батарея: якщо невідомий процес жере 20-30% енергії, це червоний прапор.

Для iOS симптоми подібні, але менш помітні через закриту систему. Якщо телефон гальмує після оновлення чи отримує дивні push-повідомлення, spyware могло зачепитися. Не чекайте: 147% зростання spyware у 2025 році, за Malwarebytes, робить перевірку щоденною рутиною.

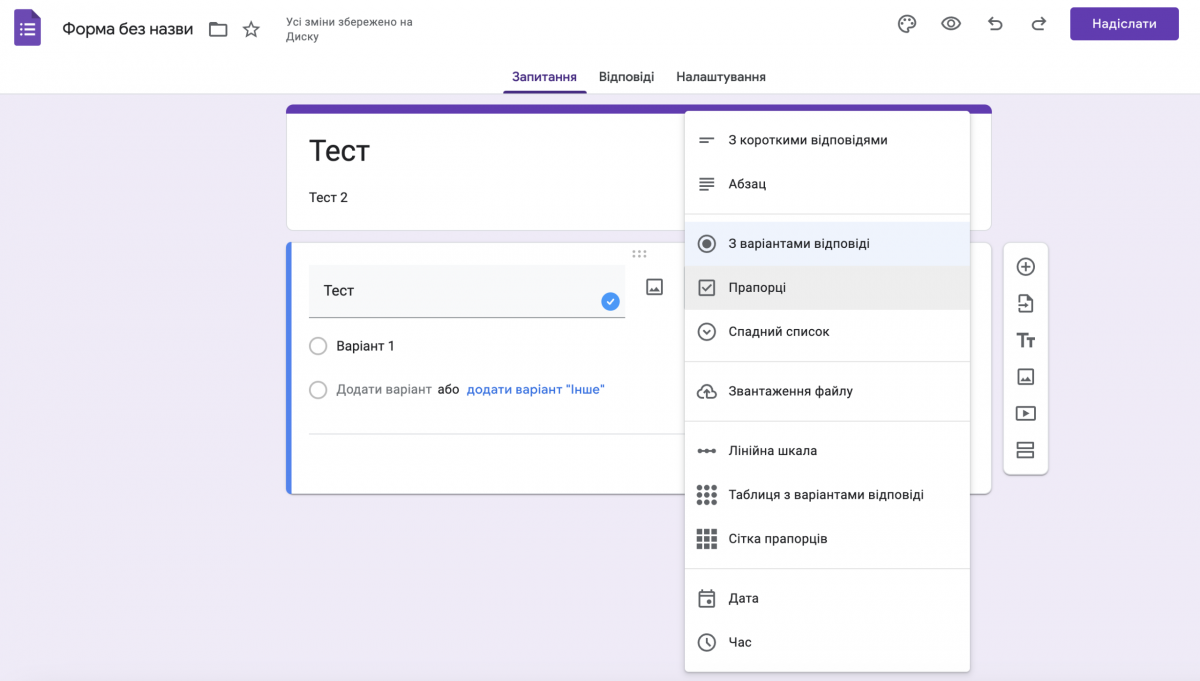

USSD-коди: швидкий тест на переадресацію дзвінків

Найпростіший спосіб перевірити базову прослушку – набрати секретні коди прямо з клавіатури. Вони працюють на будь-якому смартфоні, незалежно від бренду чи ОС, бо це стандарт GSM/UMTS. Наберіть *#21# – екран покаже, чи переадресовуються дзвінки, SMS чи дані на інший номер. Якщо так, хтось отримує копії ваших розмов.

Інші коди доповнюють картину:

- *#62#: Перевірка переадресації, коли телефон вимкнений чи поза зоною.

- *#67#: Переадресація при зайнятій лінії – класичний трюк для стеження.

- *#004#: Загальний статус усіх типів переадресації.

Після перевірки очистіть усе: ##002# деактивує всі переадресації одразу. Екран підтвердить успіх. Ці коди – як рентген для мережі, але вони не ловлять spyware. За даними Norton, вони блокують умовну прослушку в 80% випадків базових атак.

На Samsung чи Huawei коди працюють ідентично, але перевірте в налаштуваннях оператора – іноді там є графічний інтерфейс. Якщо код не реагує, SIM-картка може бути клонована: вийміть її та перевірте на іншому апараті.

Вимкнення голосових асистентів: зупиніть вічне підслуховування

Google Assistant, Siri чи Bixby слухають постійно, чекаючи “Окей, Google” чи “Гей, Siri”. Це зручно, але мікрофон активний, надсилаючи уривки на сервери. У 2026 асистенти стали розумнішими, але й вразливішими до хаків.

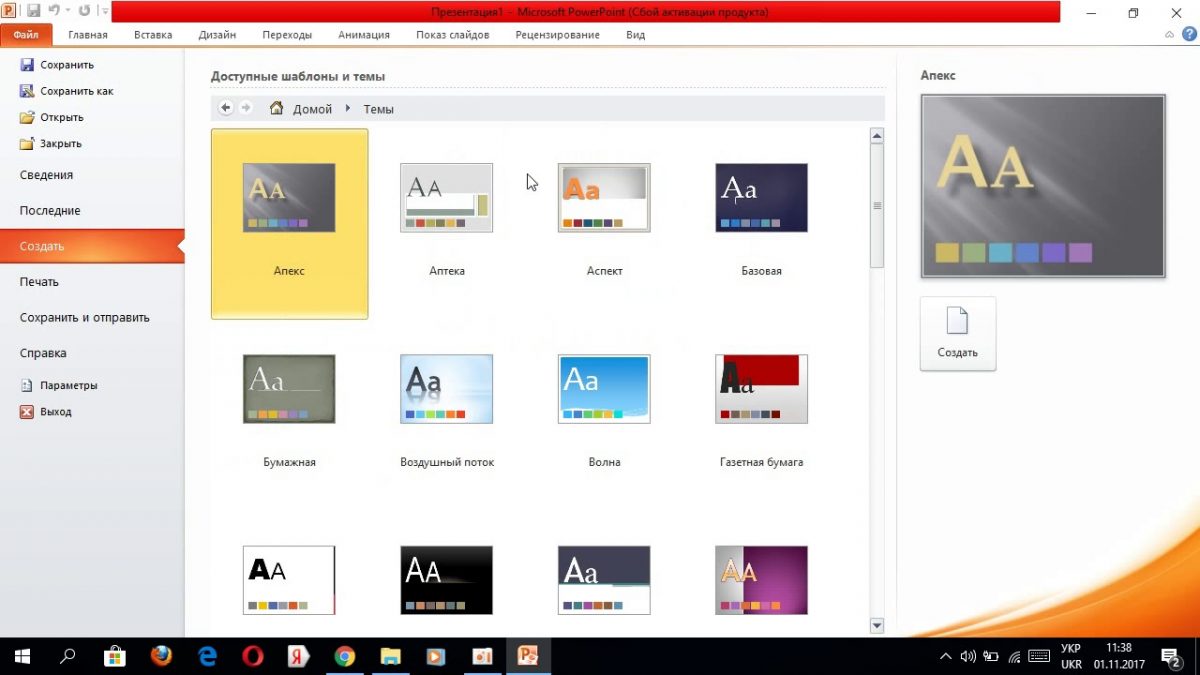

На Android (Google Pixel, Xiaomi тощо):

- Налаштування > Google > Налаштування для Google-додатків > Пошук, Асистент та Голос > Google Асистент.

- Перейдіть до “Гей, Google та Voice Match” > вимкніть.

- Вимкніть доступ до мікрофона: Налаштування > Програми > Google > Дозволи > Мікрофон > Заборонити.

Для Bixby на Samsung: Налаштування > Програми > Bixby Voice > Вимкнути та очистити кеш.

На iOS: Налаштування > Siri та Пошук > Слухати “Гей, Siri” – офф. Далі Конфіденційність > Мікрофон: перевірте додатки з доступом.

Після цього асистент не прокинеться без натискання. Але якщо spyware є, воно обійде – переходьте до сканування. Ваш голос тепер у безпеці, як у шумозаглушеній кімнаті.

Виявлення та видалення шпигунського ПЗ: антивіруси та інструменти

Шпигунське ПЗ – головний винуватець сучасної прослуховки. mSpy, FlexiSPY чи Pegasus проникають через фішинг чи zero-click атаки. На Android вони ховаються в системних процесах; на iOS – через джейлбрейк чи вразливості.

Кроки для Android:

- Налаштування > Батарея > Використання: шукайте підозріле.

- Дозволи > Мікрофон/Камера: відкличте у невідомих апках.

- Встановіть антивірус: Bitdefender чи Kaspersky – лідери 2026 за PCMag.

Проскануйте: вони знаходять 99% загроз. Для iOS: увімкніть Lockdown Mode (Налаштування > Конфіденційність > Lockdown). Використовуйте MVT від Amnesty для Pegasus.

| Платформа | Кращий антивірус | Ефективність проти spyware | Безкоштовна версія |

|---|---|---|---|

| Android | Kaspersky | 98% (Kaspersky дані) | Так |

| iOS | Norton Mobile | 95% | Обмежена |

| Samsung | Bitdefender | 99% | Так |

Джерела даних: kaspersky.com, norton.com. Якщо антивірус нічого не знайшов, factory reset: Налаштування > Система > Скидання. Збережіть бекап без підозрілих даних.

Захист від IMSI-catcher та мережевих атак

IMSI-catcher – портативні вишки для перехоплення. Виявити їх складно, але apps допомагають. На Android: EAGLE Security чи AIMSICD моніторять сигнали. EFF рекомендує Rayhunter для просунутих.

Порада: використовуйте VPN (ProtonVPN) і VoIP з end-to-end шифруванням, як Signal. Увімкніть 5G/LTE-only в налаштуваннях мережі – фальшиві вишки рідше імітують.

У 2026 державне стеження зросло: уникайте публічних Wi-Fi, де атаки легші.

Типові помилки при боротьбі з прослушкою

Багато хто думає, що factory reset вирішує все – але Pegasus виживає! Завжди оновлюйте ОС перед скиданням. Друга пастка: ігнор дозволів – 70% spyware ховається за ними (EFF.org). Не завантажуйте APK з невідомих джерел, бо це пряма дорога до зараження. Третя: забувають про SIM – перевірте її на іншому телефоні. І не покладайтесь лише на коди: вони не ловлять апки. Навіть профі помиляються, тож комбінуйте методи.

Просунутий захист: шифрування, аппи та звички

Щоб прослуховування не повернулося, переходьте на Signal: end-to-end для дзвінків і чатів. Увімкніть двофакторку скрізь, оновлюйте ОС щомісяця – iOS 19.4 та Android 16 закрили ключові дірки.

Фізичний захист: наклейки на камеру/мікрофон, режим “Не турбувати”. Для параноїдів – Faraday bag блокує сигнали. Статистика лякає: 12 млн Android-атак у Q1 2025 (Kaspersky).

Використовуйте GrapheneOS на Android для максимальної приватності – без Google-сервісів. На iPhone – App Privacy Report показує, хто лізе в мікрофон.

Регулярні перевірки стануть звичкою, як чищення зубів. Ваш телефон – не в’язниця для голосу, а надійний союзник. Залишайтеся пильними, і шпигуни відступлять.

Залишити відповідь